新的 Linux 恶意软件结合了不寻常的隐身性和全套功能

放大

盖蒂图片社

放大

盖蒂图片社

放大

盖蒂图片社

放大

盖蒂图片社

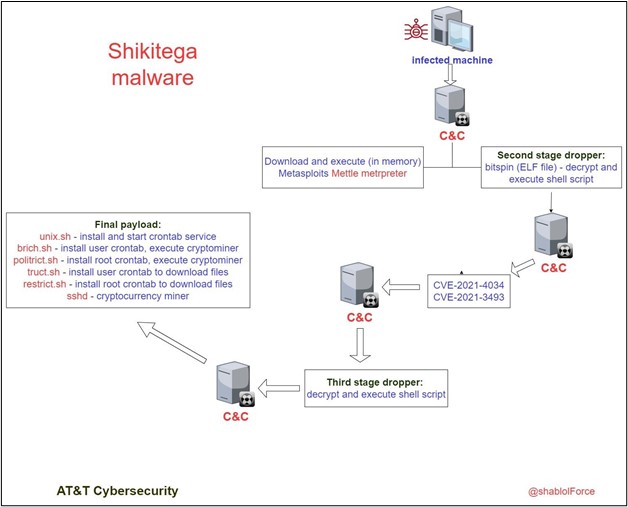

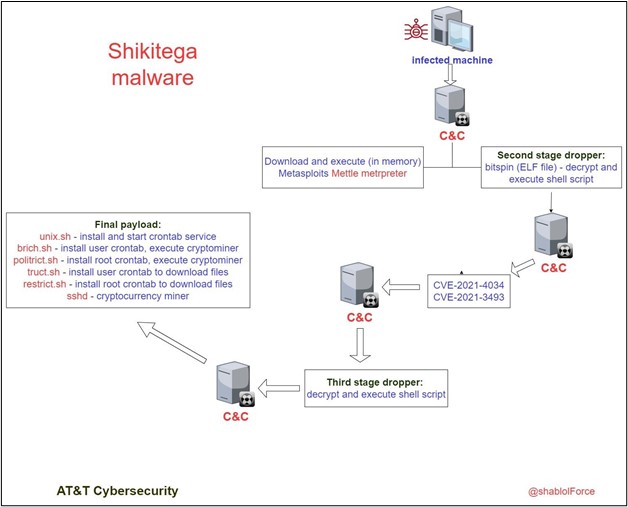

本周研究人员公布了一种新的 Linux 恶意软件,该恶意软件在感染传统服务器和小型物联网设备方面具有隐蔽性和复杂性。

发现它的 AT&T Alien Labs 研究人员将其称为 Shikitega,该恶意软件是通过使用多态编码的多步感染链传递的。它还滥用合法的云服务来托管命令和控制服务器。这些元素使检测变得极其困难。

“威胁参与者继续研究以新方式传播恶意软件的方法,以保持低调并避免被发现,”AT&T Alien Labs 研究员 Ofer Caspi 写道。 “Shikitega 恶意软件以复杂的方式交付,它使用多态编码器并逐渐交付其有效负载,其中每个步骤仅显示总有效负载的一部分。此外,该恶意软件滥用已知的托管服务来托管其命令和控制服务器。 "

AT&T 外星人实验室

AT&T 外星人实验室

恶意软件的最终目标尚不清楚。它正在放弃用于挖掘 Monero 加密货币的 XMRig 软件,因此隐形加密劫持是可能的。但 Shikitega 还下载并运行了一个名为 Mettle 的强大 Metasploit 包,它将网络摄像头控制、凭据盗窃和多个反向 shell 等功能捆绑到一个包中,可以在所有东西上运行,从“最小的嵌入式 Linux 目标到大铁”。 Mettle 的加入使得地下 Monero 采矿不是唯一功能的可能性成为可能。

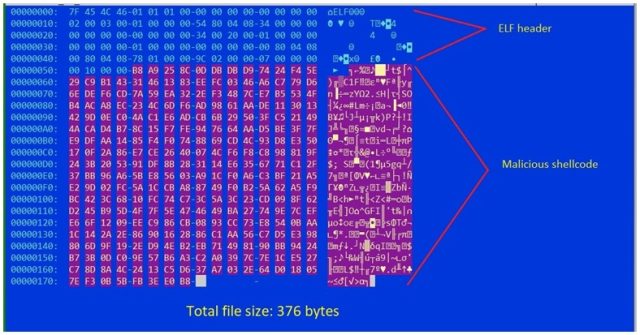

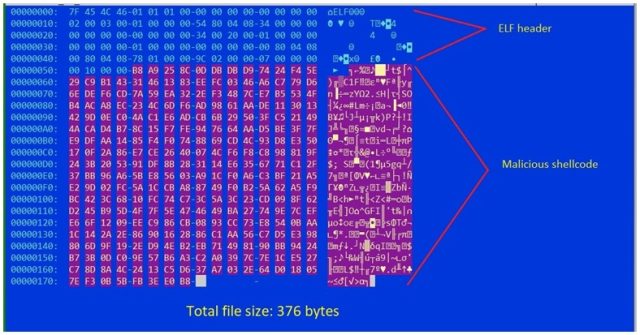

主释放器很小:一个只有 376 字节的可执行文件。

放大

AT&T 外星人实验室

放大

AT&T 外星人实验室

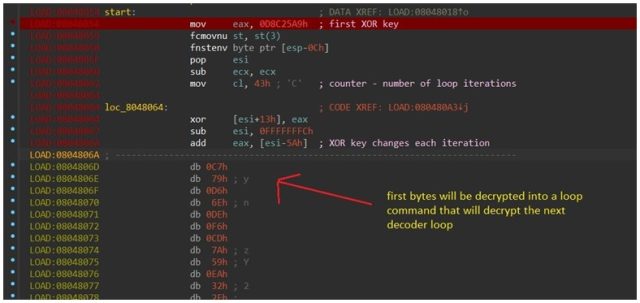

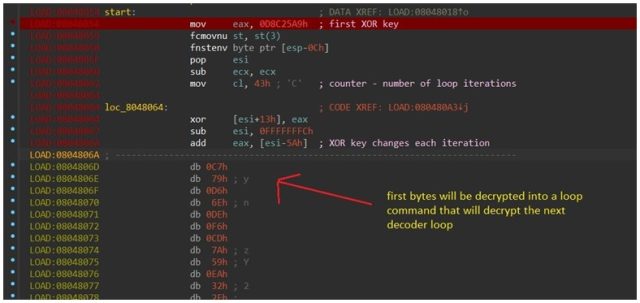

多态编码通过 Shikata Ga Nai 编码器进行,这是一个 Metasploit 模块,有助于对 Shikitega 有效负载中提供的 shellcode 进行编码。加密与多步感染链相结合,其中每个链接响应前一个链接的一部分以下载并运行下一个链接。

“使用编码器,恶意软件循环通过多个解码循环,其中一个循环解码下一层,直到最终的 shellcode 有效负载被解码并执行,”卡斯皮解释说。 “编码器stud是基于动态指令替换和动态块排序生成的。此外,寄存器是动态选择的。”

放大

AT&T 外星人实验室

放大

AT&T 外星人实验室

放大

盖蒂图片社

放大

盖蒂图片社

本周研究人员公布了一种新的 Linux 恶意软件,该恶意软件在感染传统服务器和小型物联网设备方面具有隐蔽性和复杂性。

发现它的 AT&T Alien Labs 研究人员将其称为 Shikitega,该恶意软件是通过使用多态编码的多步感染链传递的。它还滥用合法的云服务来托管命令和控制服务器。这些元素使检测变得极其困难。

“威胁参与者继续研究以新方式传播恶意软件的方法,以保持低调并避免被发现,”AT&T Alien Labs 研究员 Ofer Caspi 写道。 “Shikitega 恶意软件以复杂的方式交付,它使用多态编码器并逐渐交付其有效负载,其中每个步骤仅显示总有效负载的一部分。此外,该恶意软件滥用已知的托管服务来托管其命令和控制服务器。 "

AT&T 外星人实验室

AT&T 外星人实验室

恶意软件的最终目标尚不清楚。它正在放弃用于挖掘 Monero 加密货币的 XMRig 软件,因此隐形加密劫持是可能的。但 Shikitega 还下载并运行了一个名为 Mettle 的强大 Metasploit 包,它将网络摄像头控制、凭据盗窃和多个反向 shell 等功能捆绑到一个包中,可以在所有东西上运行,从“最小的嵌入式 Linux 目标到大铁”。 Mettle 的加入使得地下 Monero 采矿不是唯一功能的可能性成为可能。

主释放器很小:一个只有 376 字节的可执行文件。

放大

AT&T 外星人实验室

放大

AT&T 外星人实验室

多态编码通过 Shikata Ga Nai 编码器进行,这是一个 Metasploit 模块,有助于对 Shikitega 有效负载中提供的 shellcode 进行编码。加密与多步感染链相结合,其中每个链接响应前一个链接的一部分以下载并运行下一个链接。

“使用编码器,恶意软件循环通过多个解码循环,其中一个循环解码下一层,直到最终的 shellcode 有效负载被解码并执行,”卡斯皮解释说。 “编码器stud是基于动态指令替换和动态块排序生成的。此外,寄存器是动态选择的。”

放大

AT&T 外星人实验室

放大

AT&T 外星人实验室

What's Your Reaction?