Las configuraciones incorrectas de la red cuestan a las organizaciones el 9 % de los ingresos anuales

¿No pudiste asistir a Transform 2022? ¡Vea todas las sesiones de la cumbre en nuestra biblioteca a pedido ahora! Mira aquí.

La seguridad es un juego de alto riesgo. Solo se necesita un exploit, una vulnerabilidad o un error humano para provocar una violación de datos que cuesta un promedio de $ 4,35 millones.

Al mismo tiempo, una sola infracción también puede tener un impacto significativo en el potencial de generación de ingresos a largo plazo de las organizaciones.

Selon une nouvelle étude publiée aujourd'hui par le fournisseur d'audit informatique Titania, les entreprises signalent que les erreurs de configuration du réseau coûtent en moyenne 9 % de leur chiffre d'affaires annuel, bien que le coût réel soit probablement más elevado.

Para las empresas, el informe destaca que las configuraciones incorrectas conducen a graves debilidades en la red que los ciberdelincuentes pueden explotar y que pueden provocar graves trastornos financieros.

El costo de una mala gestión de vulnerabilidadesEl informe también encontró que las organizaciones no lograban resolver de manera efectiva los errores de configuración debido a actividades de auditoría inconsistentes. De hecho, la mayoría de las organizaciones solo auditan sus dispositivos una vez al año, y los conmutadores y enrutadores se verifican en busca de configuraciones incorrectas el 96% del tiempo, un enfoque que se describe mejor como una evaluación de riesgo de muestreo.

Desde todos los ángulos, está claro que las organizaciones deben repensar su enfoque de la gestión de vulnerabilidades.

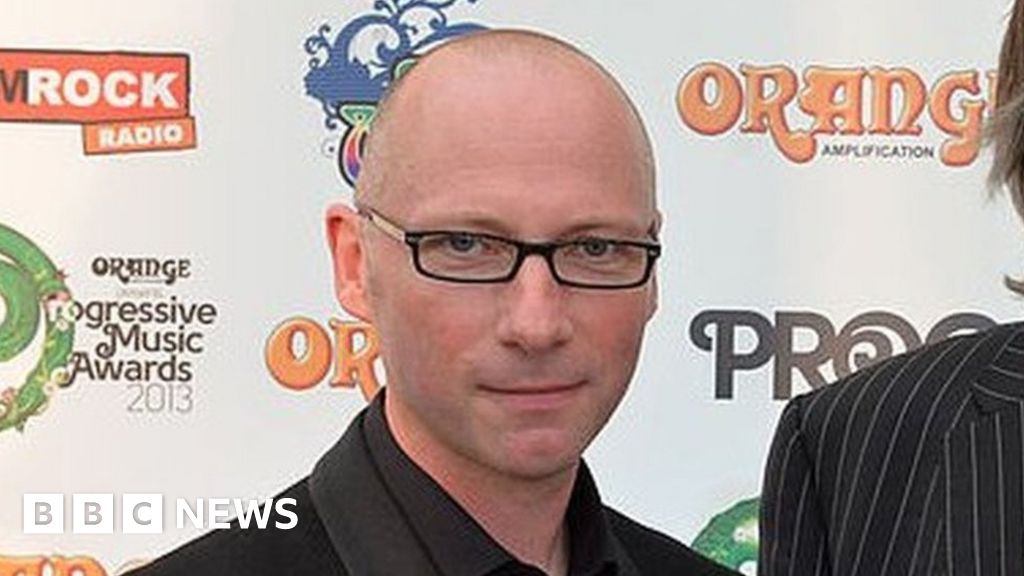

"Sabemos que defender las redes contra ataques prevenibles no es poca cosa. A diferencia de las vulnerabilidades de software que se pueden 'parchar', las configuraciones incorrectas de los firewalls, los dispositivos de conmutación y el enrutamiento, que a menudo presentan un mayor riesgo de seguridad, no se pueden hacer", dijo Titania. Director ejecutivo Phil Lewis.

"En estos casos, los equipos de seguridad de la red primero necesitan visibilidad de las configuraciones incorrectas antes de que puedan evaluar el riesgo que representan para la red. riesgo para los flujos de trabajo de remediación de la información", dijo Lewis.

Como cuestión de práctica, Lewis recomienda que las organizaciones pasen de una evaluación ad hoc a una evaluación de riesgos de configuración continua, prioricen los esfuerzos de remediación según el nivel de riesgo y se aseguren de que todos los firewalls, conmutadores y enrutadores estén protegidos contra ataques prevenibles.

El mercado de la gestión de vulnerabilidadesLa investigación se produce a medida que más organizaciones invierten en la automatización de la gestión de vulnerabilidades para proteger sus entornos, y se espera que el mercado mundial de gestión de vulnerabilidades y seguridad crezca de 13 800 millones de dólares en 2021 a 18 700 millones de dólares en 2026.

Uno de los proveedores más populares del mercado es Tenable con Nessus, que combina el monitoreo de vulnerabilidades, la computación y las evaluaciones de configuración para activos de TI tradicionales, como servidores y firewalls, así como capacidades de administración de superficie de ataque externa (EASM) para proteger Activos conectados a Internet. fuera del cortafuegos.

Un autre acteur clé du marché est Rapid7 avec Insight VM (Nexpose), un scanner de vulnérabilité avec surveillance des vulnérabilités en temps réel qui génère des scores de risque pour chaque vulnérabilité en fonction de son ancienneté, des exploits qui existent pour elle , y aún más.

Estas categorías de soluciones pueden ayudar a las organizaciones a identificar las vulnerabilidades de mayor riesgo y brindar a los equipos de seguridad un recurso que pueden usar para mitigarlas sistemáticamente.

La misión de VentureBeat es ser un mercado digital para que los responsables de la toma de decisiones técnicas aprendan sobre tecnologías empresariales transformadoras y realicen transacciones comerciales. Obtén más información sobre la membresía.

...

¿No pudiste asistir a Transform 2022? ¡Vea todas las sesiones de la cumbre en nuestra biblioteca a pedido ahora! Mira aquí.

La seguridad es un juego de alto riesgo. Solo se necesita un exploit, una vulnerabilidad o un error humano para provocar una violación de datos que cuesta un promedio de $ 4,35 millones.

Al mismo tiempo, una sola infracción también puede tener un impacto significativo en el potencial de generación de ingresos a largo plazo de las organizaciones.

Selon une nouvelle étude publiée aujourd'hui par le fournisseur d'audit informatique Titania, les entreprises signalent que les erreurs de configuration du réseau coûtent en moyenne 9 % de leur chiffre d'affaires annuel, bien que le coût réel soit probablement más elevado.

Para las empresas, el informe destaca que las configuraciones incorrectas conducen a graves debilidades en la red que los ciberdelincuentes pueden explotar y que pueden provocar graves trastornos financieros.

El costo de una mala gestión de vulnerabilidadesEl informe también encontró que las organizaciones no lograban resolver de manera efectiva los errores de configuración debido a actividades de auditoría inconsistentes. De hecho, la mayoría de las organizaciones solo auditan sus dispositivos una vez al año, y los conmutadores y enrutadores se verifican en busca de configuraciones incorrectas el 96% del tiempo, un enfoque que se describe mejor como una evaluación de riesgo de muestreo.

Desde todos los ángulos, está claro que las organizaciones deben repensar su enfoque de la gestión de vulnerabilidades.

"Sabemos que defender las redes contra ataques prevenibles no es poca cosa. A diferencia de las vulnerabilidades de software que se pueden 'parchar', las configuraciones incorrectas de los firewalls, los dispositivos de conmutación y el enrutamiento, que a menudo presentan un mayor riesgo de seguridad, no se pueden hacer", dijo Titania. Director ejecutivo Phil Lewis.

"En estos casos, los equipos de seguridad de la red primero necesitan visibilidad de las configuraciones incorrectas antes de que puedan evaluar el riesgo que representan para la red. riesgo para los flujos de trabajo de remediación de la información", dijo Lewis.

Como cuestión de práctica, Lewis recomienda que las organizaciones pasen de una evaluación ad hoc a una evaluación de riesgos de configuración continua, prioricen los esfuerzos de remediación según el nivel de riesgo y se aseguren de que todos los firewalls, conmutadores y enrutadores estén protegidos contra ataques prevenibles.

El mercado de la gestión de vulnerabilidadesLa investigación se produce a medida que más organizaciones invierten en la automatización de la gestión de vulnerabilidades para proteger sus entornos, y se espera que el mercado mundial de gestión de vulnerabilidades y seguridad crezca de 13 800 millones de dólares en 2021 a 18 700 millones de dólares en 2026.

Uno de los proveedores más populares del mercado es Tenable con Nessus, que combina el monitoreo de vulnerabilidades, la computación y las evaluaciones de configuración para activos de TI tradicionales, como servidores y firewalls, así como capacidades de administración de superficie de ataque externa (EASM) para proteger Activos conectados a Internet. fuera del cortafuegos.

Un autre acteur clé du marché est Rapid7 avec Insight VM (Nexpose), un scanner de vulnérabilité avec surveillance des vulnérabilités en temps réel qui génère des scores de risque pour chaque vulnérabilité en fonction de son ancienneté, des exploits qui existent pour elle , y aún más.

Estas categorías de soluciones pueden ayudar a las organizaciones a identificar las vulnerabilidades de mayor riesgo y brindar a los equipos de seguridad un recurso que pueden usar para mitigarlas sistemáticamente.

La misión de VentureBeat es ser un mercado digital para que los responsables de la toma de decisiones técnicas aprendan sobre tecnologías empresariales transformadoras y realicen transacciones comerciales. Obtén más información sobre la membresía.

...What's Your Reaction?